CyberBattle یک محیط شبیهسازی پیشرفته است که برای اجرای حملات واقعی و سناریوهای کامل نفوذ در رویداد PHDays طراحی شده و عملاً بزرگترین میدان تمرین سایبری روسیه و یکی از بزرگترین محیطهای سایبری شبیهسازیشده در جهان است.

این محیط یک «شهر دیجیتال واقعی» میسازد که شامل بانکها، سیستمهای صنعتی، نیروگاه، حملونقل، بیمارستان، ساختمان هوشمند، سیستمهای شهری، دیتاسنتر و حتی زیرساخت مخابراتی است و تیمهای مدافع و مهاجم باید دقیقاً مانند دنیای واقعی در آن فعالیت کنند.

CyberBattle فقط یک محیط تست نیست؛ بلکه مدلسازی دقیقی از حملات APT، نفوذ چندمرحلهای، حرکت جانبی، حمله به ICS/SCADA، سوءاستفاده از ضعفهای شبکه، نفوذ به APIها، ربودن Sessionها و کنترل زیرساخت حیاتی را ممکن میسازد.

در این شبیهساز، همه چیز واقعی است: سیستمعاملها، سرویسهای شبکه، پورتها، پروتکلها، تجهیزات صنعتی، بانک اطلاعاتی، اپلیکیشنهای وب و موبایل، شبکههای بیسیم، کنترلرهای صنعتی و حتی کاربران شبیهسازیشده با رفتار واقعی.

CyberBattle اجازه میدهد تیمهای قرمز با استفاده از ابزارهای واقعی حمله کنند؛ از اکسپلویت روز-صفر، مهندسی اجتماعی، نفوذ به ICS، دستکاری PLCها، باجافزار، MITM، تزریق کد و حملات شبکهای تا نفوذ لایهبهلایه در سیستمهای بحران.

مدافعان نیز در طرف مقابل باید با تکیه بر SOC، SIEM، EDR، IDS/IPS، تحلیل لاگ، شکار تهدید، مدیریت حادثه و ابزارهای دفاعی Source-of-Truth تلاش کنند حمله را متوقف یا محدود کنند.

CyberBattle برخلاف سایبر رنجهای ساده، تنها یک سناریوی تمرینی نیست؛ بلکه یک میدان رقابتی زنده است که رویدادهای آن بهصورت بلادرنگ بررسی و امتیازدهی میشود.

در این محیط حتی پیامدهای حمله نیز واقعیسازی شده است — از قطع برق و خراب شدن سیستمهای صنعتی تا اختلال در بانک و سامانه حملونقل.

بخش مهمی از نوآوری CyberBattle این است که مهاجمان نمیدانند چه آسیبپذیریهایی وجود دارد؛ همه چیز واقعی و ناشناخته است و همین باعث شده تبدیل به یک آزمایشگاه بسیار حرفهای برای سنجش توان دفاعی سازمانها شود.

CyberBattle راهی برای آزمایش کامل زنجیره Kill Chain و مدل ATT&CK در محیط عملیاتی است، جایی که متخصصان امنیت میتوانند میزان تابآوری شبکهها را ارزیابی کرده و نقاط ضعف واقعی را کشف کنند.

در هر دوره از PHDays، این محیط بزرگتر و واقعیتر میشود و معماری آن به گونهای طراحی شده که یک شهر دیجیتال کامل با صدها سرویس و هزاران سناریو تولید میکند.

CyberBattle به شرکتها، بانکها، صنایع و سازمانهای دولتی امکان میدهد قبل از وقوع حمله واقعی، واکنش دفاعی خود را در محیطی امن، دقیق و بسیار نزدیک به دنیای واقعی آزمایش کنند.

این شبیهساز یک ابزار آموزشی عظیم است که مهارت Red Team، Blue Team، SOC و Incident Response را به سطح کاملاً حرفهای ارتقا میدهد.

CyberBattle همچنین برای معرفی ضعفهای امنیتی در محصولات واقعی فرصت ایجاد میکند؛ زیرا بسیاری از آسیبپذیریها در طول نبرد توسط تیمهای متخصص کشف و گزارش میشود.

در کل، CyberBattle نقطه تلاقی تحقیق، رقابت، آموزش و تمرین عملی است و یکی از مهمترین اجزای رویداد PHDays به شمار میرود.

این محیط باعث شده PHDays از یک کنفرانس عادی امنیت سایبری، به یک «میدان جنگ واقعی سایبری» تبدیل شود که تمام توانمندیهای مهاجمان و مدافعان در آن سنجیده میشود.

CyberBattle در واقع همان «هکسیتی» Positive Technologies است؛ یک شهر دیجیتال که روی یک سایبر رنج بسیار بزرگ پیاده شده و در PHDays و همچنین بهصورت مستقل (Standoff 365) استفاده میشود تا سناریوهای واقعی حمله و دفاع اجرا شوند. cyberbattle.standoff365.com+1

این محیط بهصورت یک متروپلین مجازی طراحی شده که در آن بانکها، اپراتور مخابرات، نیروگاه، راهآهن، صنایع شیمیایی، خدمات شهری و حتی سرویسهای مصرفی مثل تاکسی آنلاین و فروشگاه اینترنتی شبیهسازی شدهاند. Wikipedia

در CyberBattle، تیمهای قرمز نقش مهاجمان واقعی را بازی میکنند و وظیفهشان رسیدن به «رویدادهای غیرقابلقبول» است؛ مثل قطع برق، تصادف قطار، نشت گاز، اختلال جدی در بانک یا فلج شدن خدمات شهری. Wikipedia+1

این رویدادها از قبل بهعنوان «Business-Critical Risks» تعریف میشوند و هر تیم مهاجم برای هر سناریوی موفق، امتیاز میگیرد؛ بنابراین تمرکز فقط روی گرفتن شِل یا نفوذ ساده نیست، بلکه روی اثر واقعی حمله روی کسبوکار و زیرساخت است. Wikipedia+1

در طرف مقابل، تیمهای آبی و SOCها باید با ابزارهای واقعی نظارتی، SIEM، NTA، EDR و لاگها، این حملات را تشخیص دهند، منشاء را پیدا کنند، مسیر حرکت جانبی را ببینند و قبل از رسیدن به رویداد غیرقابلقبول، زنجیره حمله را قطع کنند. phdays.com+1

یکی از ویژگیهای مهم CyberBattle این است که زیرساخت آن فقط شبیهسازی نرمافزاری نیست؛ بسیاری از سناریوها روی PLCها، کنترلرهای صنعتی و تجهیزات واقعی OT/ICS پیاده میشود تا رفتار فیزیکی هم بازتاب داده شود، مثل تغییر پارامترهای یک زیرایستگاه برق یا ایستگاه گاز. Wikipedia+1

این محیط برای Positive Technologies نقش یک «آزمایشگاه زنده» را دارد؛ بسیاری از تکنولوژیهای خود PT، مثل PT Sandbox، PT MaxPatrol و راهکارهای نظارتیشان، در همین میدان تست میشوند تا ببینند در برابر حملات پیچیده چهقدر کارآمد هستند. phdays.com+1

CyberBattle فقط یک مسابقه دو روزه در PHDays نیست؛ نسخه دائمی آن بهنام The Standoff 365 وجود دارد که شرکتها و تیمها میتوانند خارج از رویداد اصلی هم روی آن تمرین کنند و سناریوهای اختصاصی خودشان را تعریف کنند. cyberbattle.standoff365.com+1

در این محیط، تیمها معمولاً دسترسی کامل به مدل حمله ندارند؛ هیچ «answer sheet» از قبل وجود ندارد و اطلاعات دقیقی از آسیبپذیریها داده نمیشود، بنابراین همه چیز شبیه یک نفوذ واقعی است که در آن لازم است شناسایی، اکسپلویت، حرکت جانبی، ماندگاری و خرابکاری، قدم به قدم طراحی شود. phdays.com+1

CyberBattle بهطور ویژه روی سناریوهای بیندامنهای تمرکز دارد؛ مثلاً حملهای که از یک اپلیکیشن موبایل یا وب شروع میشود، به شبکه IT نفوذ میکند و در نهایت با عبور از ناحیه DMZ به شبکه OT میرسد و باعث حادثه صنعتی میشود. phdays.com+1

یکی از جذابترین بخشها برای مخاطبان این است که روی نمایشگرهای بزرگ، نقشه شهر و زیرساختها و همچنین حملات فعال تیمها به صورت لحظهای نمایش داده میشود و مشاهده میکنند که چگونه یک نفوذ کوچک در یک سرویس ظاهراً کماهمیت، چند ساعت بعد به بحران شهری تبدیل میشود. ptsecurity.com+1

سازمانها میتوانند در CyberBattle شرکت کنند تا بهجای تست تئوری، resiliency واقعی خود را در برابر سناریوهای پیچیده بسنجند؛ برای مثال ببینند اگر یکی از بانکهای شهر هدف ransomware یا حمله به سیستم پرداخت قرار گرفت، چهقدر سریع تیم عملیات و SOC متوجه میشوند و چطور واکنش نشان میدهند. phdays.com+1

از دید آموزشی، CyberBattle یک «دانشگاه عملی» برای Red Team، Blue Team، Threat Hunterها، Incident Responderها و حتی مدیران است؛ چون علاوه بر حمله و دفاع، تأثیر تصمیمهای مدیریتی، نظم تیمی و استراتژی هم بهطور مستقیم در نتیجه نهایی دیده میشود. Wikipedia+1

این پلتفرم به دلیل ساختار ماژولار، میتواند هر سال سناریوهای جدیدی مثل تهدیدات زنجیره تأمین، حمله به اپراتور موبایل، نفوذ به سیستمهای حملونقل هوشمند، یا سوءاستفاده از IoT شهری را هم به میدان اضافه کند و هیچوقت «تکراری» نشود. Wikipedia+1

در سالهای اخیر، Positive Technologies نسخهای از این شهر هکشونده را حتی به رویدادهای بینالمللی مثل HITB CyberWeek برده است تا در ابوظبی هم تیمها بتوانند روی همان معماری شهر دیجیتال حمله و دفاع را تجربه کنند. ptsecurity.com

CyberBattle به خاطر واقعگرایی بالا، برای تحقیق روی سناریوهای cyber-physical بسیار ارزشمند است؛ یعنی جاهایی که دنیای دیجیتال و دنیای فیزیکی به هم میرسند و نتیجه یک اکسپلویت میتواند یک حادثه واقعی (مثلاً آتشسوزی یا قطعی برق) باشد. phdays.com+1

این محیط از لحاظ فنی یک «سایبر رنج» در مقیاس شهری است که شامل صدها ماشین مجازی، شبکههای مجزا، دامینهای مختلف، سیستمهای صنعتی، دیتابیسها و سرویسهای ابری است و مدیریت و مانیتورینگ آن خودش یک پروژه مهندسی پیچیده محسوب میشود. phdays.com+1

برای کشورها یا شرکتهایی که بهدنبال طراحی سایبر رنج بومی هستند، معماری CyberBattle میتواند یک الگو باشد: اتصال سناریوهای بانکی، مخابراتی، صنعتی و شهری در یک بستر واحد که هم برای تمرین و هم برای R&D امنیتی استفاده شود. Wikipedia+1

در سطح برندسازی و آگاهی عمومی، CyberBattle و رویداد The Standoff کمک کردهاند نشان داده شود که امنیت سایبری فقط «کد و سرور» نیست، بلکه مستقیماً با امنیت اقتصادی، انرژی، حملونقل و زندگی روزمره شهروندان گره خورده است. Wikipedia+1

در مجموع، CyberBattle را میتوان یکی از پیشرفتهترین محیطهای شبیهسازی حمله–دفاع در جهان دانست که هم برای نمایش، هم برای آموزش و هم برای آزمون واقعی resiliency سازمانی در برابر سناریوهای full-scale cyberwarfare استفاده میشود. phdays.com+1

جدول مقایسه محیطهای شبیهسازی حملات سایبری در دنیا

این جدول چند سایبر رنج / محیط نبرد مهم دنیا را کنار هم میگذارد تا تصویر کلی داشته باشی:

| نام محیط | نوع و مقیاس | تمرکز اصلی | مالک / برگزارکننده | کشور |

|---|---|---|---|---|

| CyberBattle / The Standoff | شهر دیجیتال کامل، live-fire، سناریوهای چنددامنهای | حملات واقعی به بانک، ICS، شهر هوشمند، آزمون resiliency سازمانها | Positive Technologies / PHDays و Standoff 365 | 🇷🇺 روسیه phdays.com+1 |

| Locked Shields Cyber Range | بزرگترین تمرین زنده دفاع سایبری در سطح ناتو، با زیرساختهای ملی | دفاع ملی، همکاری بینکشورها، تمرین CERTها و نیروهای مسلح | NATO CCDCOE (Cooperative Cyber Defence Centre of Excellence) | 🇪🇪 استونی (مرکز ناتو) threat-arrest.eu+1 |

| Cyberbit Range | پلتفرم تجاری Cyber Range برای SOC و تیمهای سازمانی | آموزش SOC، تمرین دفاع سازمانی، سناریوهای حمله سازمانی و صنعتی | Cyberbit | 🇮🇱 اسرائیل ISC2 Hellenic Chapter |

| SimSpace Cyber Range | پلتفرم سایبر رنج سطح Enterprise/ملی، مبتنی بر ابر و On-Prem | تمرین سازمانی، تست زیرساخت واقعی، آموزش تیمهای دفاعی | SimSpace | 🇺🇸 آمریکا ISC2 Hellenic Chapter |

| IBM X-Force Cyber Range | محیط شبیهسازی و سناریوهای Incident Response، شبیهسازی بحران | تمرین بحران، مدیریت حادثه، tabletop + فنی | IBM Security (X-Force Command Center) | 🇺🇸 آمریکا ISC2 Hellenic Chapter |

| SANS NetWars Cyber Range | پلتفرم رقابتی و آموزشی چندسطحی | آموزش فردی و تیمی، مهارتافزایی فنی، سناریوهای عملی | SANS Institute | 🇺🇸 آمریکا ISC2 Hellenic Chapter |

| ENISA Cyber Europe Range | محیط تمرین اروپایی برای تمرینات Cyber Europe | تمرین مشترک بین CERTهای اروپایی، مدیریت بحران قارهای | ENISA (آژانس امنیت سایبری اتحادیه اروپا) | 🇪🇺 اتحادیه اروپا ISC2 Hellenic Chapter+1 |

| HITCON Cyber Range | محیط تمرین blue-team در تایوان، رویداد محور | تمرکز بر SOC و Incident Response در سناریوهای حمله واقعی | HITCON / جامعه امنیت تایوان | 🇹🇼 تایوان |

لیست کاملی از امکانات PT Cyber Battle

| دسته قابلیت | توضیحات قابلیتها | سطح |

|---|---|---|

| شبیهسازی زیرساخت شهری (Digital City Simulation) | شامل بانک، بیمارستان، راهآهن، نیروگاه، شبکه مخابرات، ساختمانهای هوشمند، سرویسهای دولتی، فروشگاه آنلاین، سیستم حملونقل، سامانه گاز و انرژی | ⭐⭐⭐⭐⭐ |

| شبکه چنددامنهای (Multi-domain Network) | شبکه IT، شبکه OT، ICS/SCADA، DMZ، Cloud، دیتاسنتر، شبکه سازمانی، Wi-Fi عمومی | ⭐⭐⭐⭐⭐ |

| سیستمهای واقعی OT/ICS | کنترلرهای واقعی، PLC، HMI، زیرایستگاه برق، سیستم گاز، ایستگاه صنعتی، سیستم حملونقل هوشمند | ⭐⭐⭐⭐⭐ |

| سناریوهای حمله واقعی | حملات APT، نفوذ چندمرحلهای، lateral movement، privilege escalation، data exfiltration، حملات صنعتی | ⭐⭐⭐⭐⭐ |

| سناریوهای Cyber-Physical | تأثیر فیزیکی حمله: قطع برق، قفل شدن راهآهن، نشت گاز، توقف سرویس شهری، خرابی تجهیزات صنعتی | ⭐⭐⭐⭐⭐ |

| پشتیبانی از ابزارهای Red Team واقعی | Metasploit، Cobalt Strike، Burp، exploitation، حملات ICS، حملات شبکه و موبایل | ⭐⭐⭐⭐⭐ |

| سیستم امتیازدهی مبتنی بر ریسک کسبوکار | تعریف «رویدادهای غیرقابلقبول» (مثل سقوط قطار، توقف بانک)، امتیازدهی براساس اثر حمله | ⭐⭐⭐⭐⭐ |

| SOC و مانیتورینگ Real-Time | داشبورد زنده برای مانیتور حملات، هشدارها، نقشه حمله و وضعیت زیرساخت | ⭐⭐⭐⭐⭐ |

| محیط دفاع Blue Team کامل | SIEM، EDR، NTA/NDR، IDS/IPS، لاگهای بلادرنگ، ترافیک شبکه، دادههای OT | ⭐⭐⭐⭐⭐ |

| نمایش بصری حملات | نقشه شهری، وضعیت زیرساخت، نمایش مسیر نفوذ و رویدادهای زنده | ⭐⭐⭐⭐⭐ |

| امکان تعریف سناریو اختصاصی | سفارشیسازی سناریوهای حمله برای سازمانها، بانکها، صنایع | ⭐⭐⭐⭐ |

| اتصال تیمهای مختلف | تیمهای red، blue، purple، SOC، IR، Forensics، مدیریت بحران | ⭐⭐⭐⭐⭐ |

| پشتیبانی از پیچیدگی صنعتی | پروتکلهای Modbus، OPC، صنعتی، شبکههای کارخانه، تجهیزات واقعی | ⭐⭐⭐⭐⭐ |

| The Standoff 365 (نسخه دائمی) | امکان استفاده خارج از رویداد PHDays، تمرین مداوم، تست سازمانی | ⭐⭐⭐⭐ |

| آمادگی سازمانی و تست Resilience | ارزیابی واقعی واکنش سازمان، تیمها و ابزارها در سناریوهای حمله | ⭐⭐⭐⭐⭐ |

| امکان تحلیل پس از حمله | استخراج IOC، مسیر نفوذ، تحلیل کامل chain-of-attack | ⭐⭐⭐⭐⭐ |

| پشتیبانی از Mobile / Web Attack Simulation | اپلیکیشنهای واقعی، API، وبسایت، سرویسهای موبایل | ⭐⭐⭐⭐ |

| محیط پویا و Real Infrastructure | صدها ماشین مجازی + سرویس واقعی + داده واقعی + کاربران شبیهسازیشده | ⭐⭐⭐⭐⭐ |

| پشتیبانی از تکنیکهای Evasion | حملات مخفی، فرار از مانیتورینگ، bypass کردن SIEM/EDR | ⭐⭐⭐⭐ |

| مدلسازی حملات مالی | بانک، سیستم پرداخت، ATM، هسته بانکی، سامانه احراز هویت | ⭐⭐⭐⭐⭐ |

آشنایی با معماری کامل محصول Cyber Battle

۱) لایه ۱ — زیرساخت فیزیکی و مجازی (Infra Layer)

Virtualization Cluster

-

مجموعهای از هایپروایزرها (VMware / KVM / Hyper-V) با صدها VM

-

ذخیرهسازی مشترک (SAN / NAS) با IOPS بالا

-

شبکه مجازی چندبخشی (VLAN, VRF, Overlay)

-

جداسازی کامل بین IT–DMZ–OT با روتینگ کنترلشده

Physical & OT Hardware

-

PLC واقعی، HMI، دستگاههای SCADA، زیرایستگاه برق، کنترل گاز، پنلهای صنعتی

-

روترهای فیزیکی، سوئیچها، APها و تجهیزات IoT شهری

-

حسگرهای صنعتی برای سناریوهای cyber-physical

۲) لایه ۲ — شبکه چنددامنهای (Multi-Domain Network)

IT Zone

-

Active Directory، DNS، ایمیل، بانک اطلاعاتی، برنامههای سازمانی، وبسرویسها

DMZ / Perimeter Zone

-

Reverse Proxy، Web Gateway، VPN، Firewall، WAF

OT / Industrial Zone

-

SCADA Server

-

PLC Network

-

Field Controllers

-

Modbus / OPC-UA / DNP3

-

سامانههای تولید، انرژی، حملونقل

Public Zone / External Internet Emulation

-

فضای اینترنت شبیهسازیشده برای حملات تیم قرمز

-

Botnets / C2 Servers / Exploit Hosts

۳) لایه ۳ — شهر دیجیتال (Digital City Layer)

Financial Sector

-

بانک دیجیتال، ATM، سیستم پرداخت، APIهای مالی، هسته بانکی شبیهسازیشده

Critical Infrastructure

-

نیروگاه، ایستگاه گاز، راهآهن، روشنایی شهری، سیستم حملونقل هوشمند

Telecom & Cloud Sector

-

اپراتور موبایل، API Gateway، بیلینگ، شبکه SIP/VoIP، Web Portal

Commercial Services

-

فروشگاه آنلاین، سرویسهای لجستیک، حملونقل آنلاین

۴) لایه ۴ — Red Team Attack Surface

شناخت (Recon)

-

اسکن پورتها، شناسایی سرویسها، پروفایلسازی شبکه

Exploitation

-

اکسپلویتهای روز صفر و معروف

-

حمله به ICS

-

Web / API Exploits

-

Credential Attacks

-

Malware Deployment (RAT, ransomware)

Lateral Movement

-

Pivoting، Pass-the-Hash، Remote Code Exec

Impact Scenarios

-

قطع برق

-

نشت گاز

-

توقف قطار

-

اختلال بانک

-

فلج خدمات شهری

۵) لایه ۵ — Blue Team Defense Layer

مراکـز عملیات امنیتی (SOC)

-

PT MaxPatrol SIEM

-

NTA/NDR

-

EDR / Host Monitoring

-

تحلیل لاگ

-

Deception / Honeypot

Incident Response

-

شناسایی

-

قرنطینه

-

رفع آلودگی

-

تحلیل IOC

-

Replay حمله در Sandbox

Critical Event Mitigation

-

جلوگیری از وقوع «رویدادهای غیرقابلقبول» (Unacceptable Events)

۶) لایه ۶ — مدیریت سناریو و امتیازدهی (Scenario Control & Scoring)

Attack Scoring Engine

-

امتیاز بر اساس تأثیر روی کسبوکار:

(بانک، نیروگاه، راهآهن، اپراتور)

Real-Time Dashboard

-

نقشه زنده شهر

-

مسیر حمله

-

وضعیت رنگی زیرساخت

Scenario Orchestrator

-

افزودن سناریوی جدید

-

فعالسازی حملات مخفی

-

کنترل رویدادهای صنعتی

۷) لایه ۷ — Observability & Analytics

-

ضبط ترافیک کامل (Full PCAP)

-

Log Correlation

-

Behavior Profiling

-

Replay & Post-Incident Simulation

-

استخراج IOC / TTP

-

نگاشت حملات به MITRE ATT&CK

۸) خروجی نهایی و ارزش CyberBattle

-

سنجش واقعی resiliency سازمان

-

اجرای سناریوهای cyber-physical

-

تمرین Red/Blue/Purple Team در محیط واقعی

-

کشف آسیبپذیریهای واقعی با کمترین ریسک

-

امکان استفاده از نسخه دائمی Standoff 365

-

آزمایش فناوریهای امنیتی سازمان در میدان واقعی

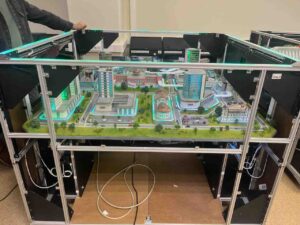

تصاویر مراحل ساخت محصول Cyber Battle